はじめに

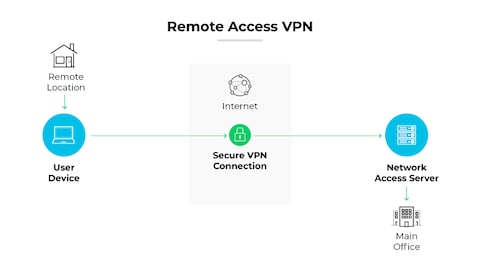

「自分専用のVPNを作りたい」「通信を安全にしたい」と思ったことはありませんか?

本記事では、初心者の方でも理解できるように、

VPS上でWireGuard VPNを構築する方法を、手順ベースで丁寧に解説します。

WireGuardは現在最も注目されているVPN技術の一つで、以下の特徴があります:

- 高速(OpenVPNより軽量)

- 設定がシンプル

- セキュリティが高い

👉 この記事を最後まで読めば、自分専用VPNが完成します。

1. WireGuardとは?

WireGuardは、軽量で高速なVPNプロトコルです。

従来のVPNとの違い:

| 項目 | WireGuard | OpenVPN |

|---|---|---|

| 速度 | 非常に速い | やや遅い |

| 設定 | シンプル | 複雑 |

| セキュリティ | 高い | 高い |

2. 事前準備

必要なもの

- VPS(Ubuntu / Debian 推奨)

- SSH接続できる環境

- 管理者権限(root または sudo)

- クライアント端末(PC / スマホ)

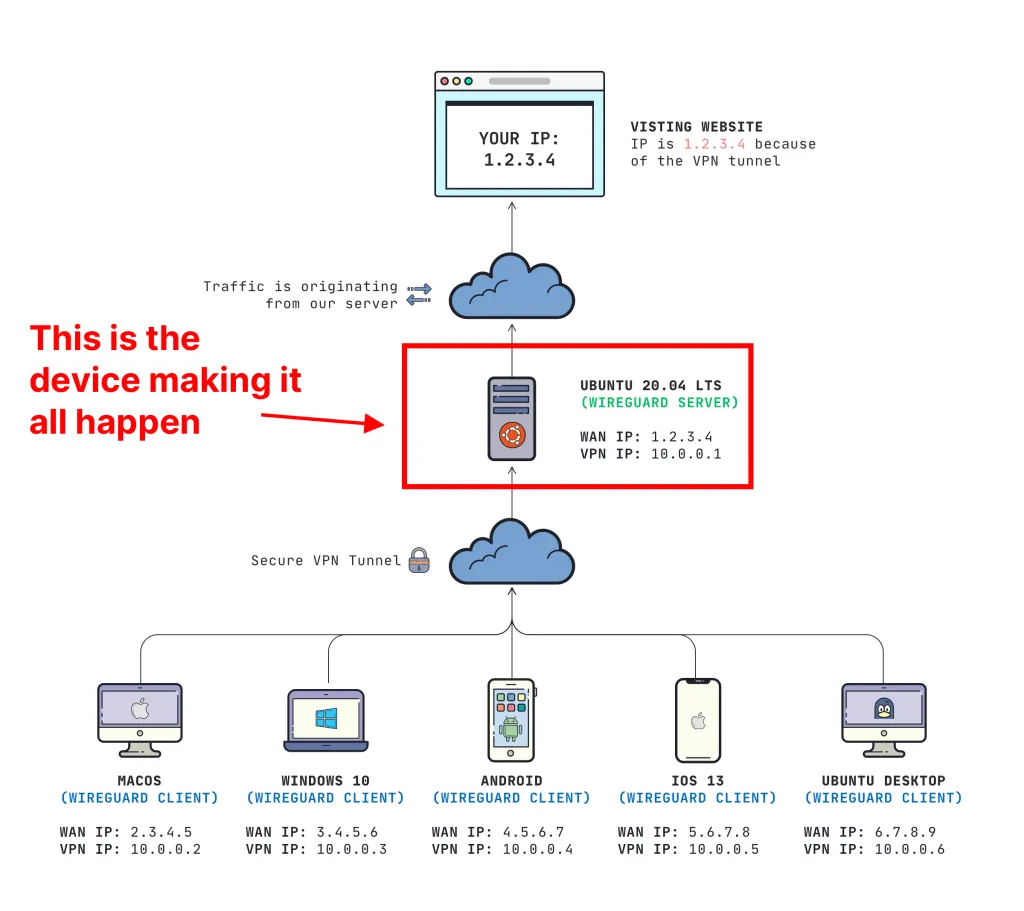

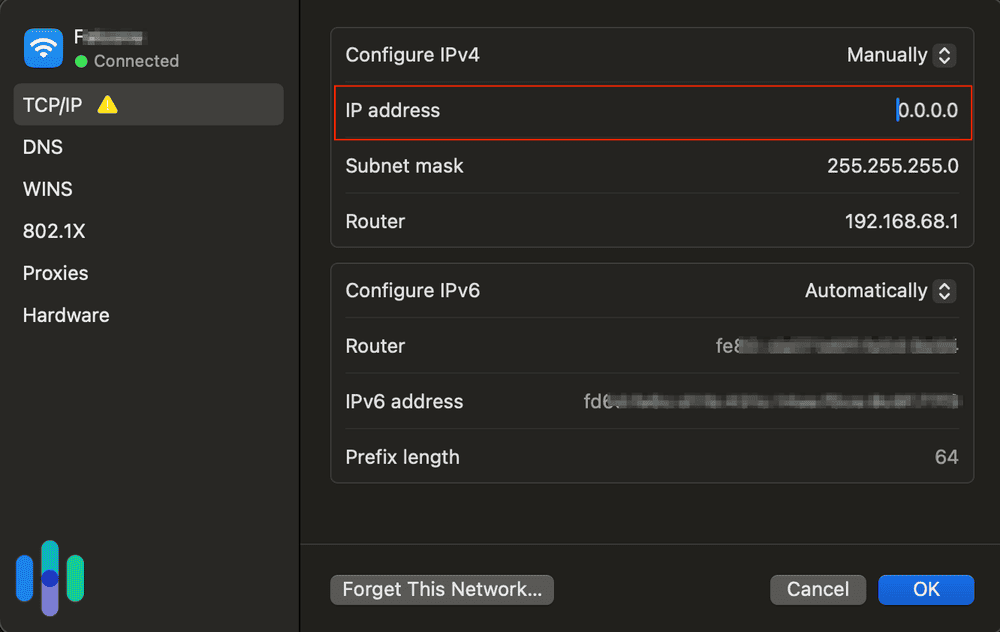

今回の構成

VPS(サーバー)

IP:1.2.3.4

VPNネットワーク

10.66.66.0/24

サーバー:10.66.66.1

クライアント:10.66.66.2

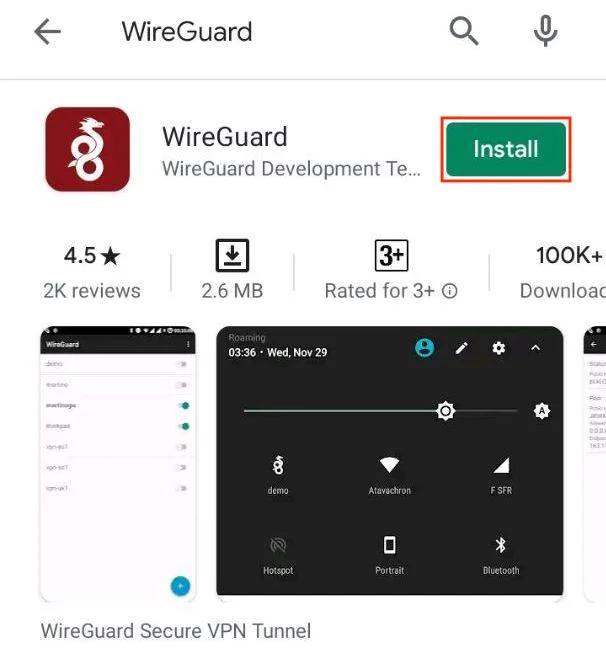

3. WireGuardのインストール

sudo apt update && sudo apt upgrade -y

sudo apt install wireguard qrencode -y

確認:

wg --version

4. IPフォワーディングの有効化

sudo nano /etc/sysctl.conf

追加:

net.ipv4.ip_forward=1

net.ipv6.conf.all.forwarding=1

反映:

sudo sysctl -p

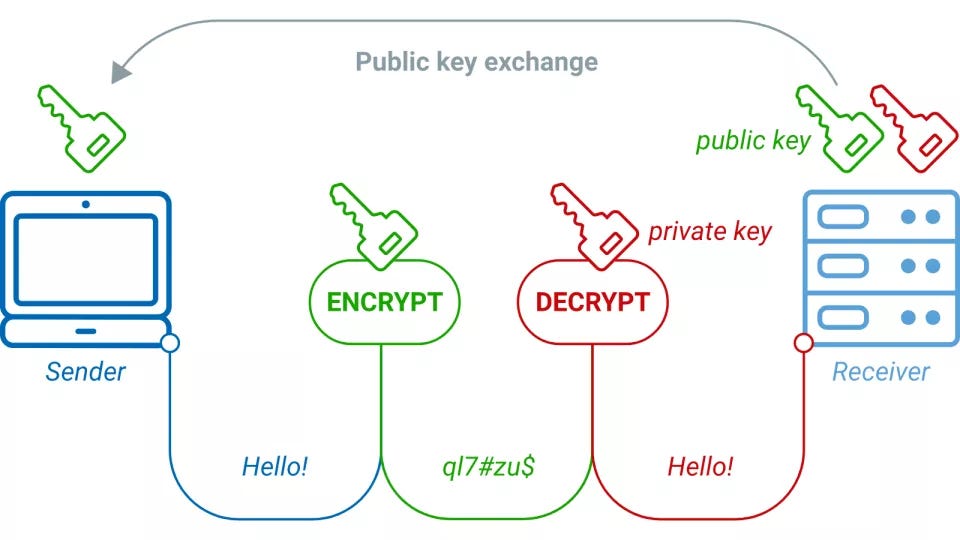

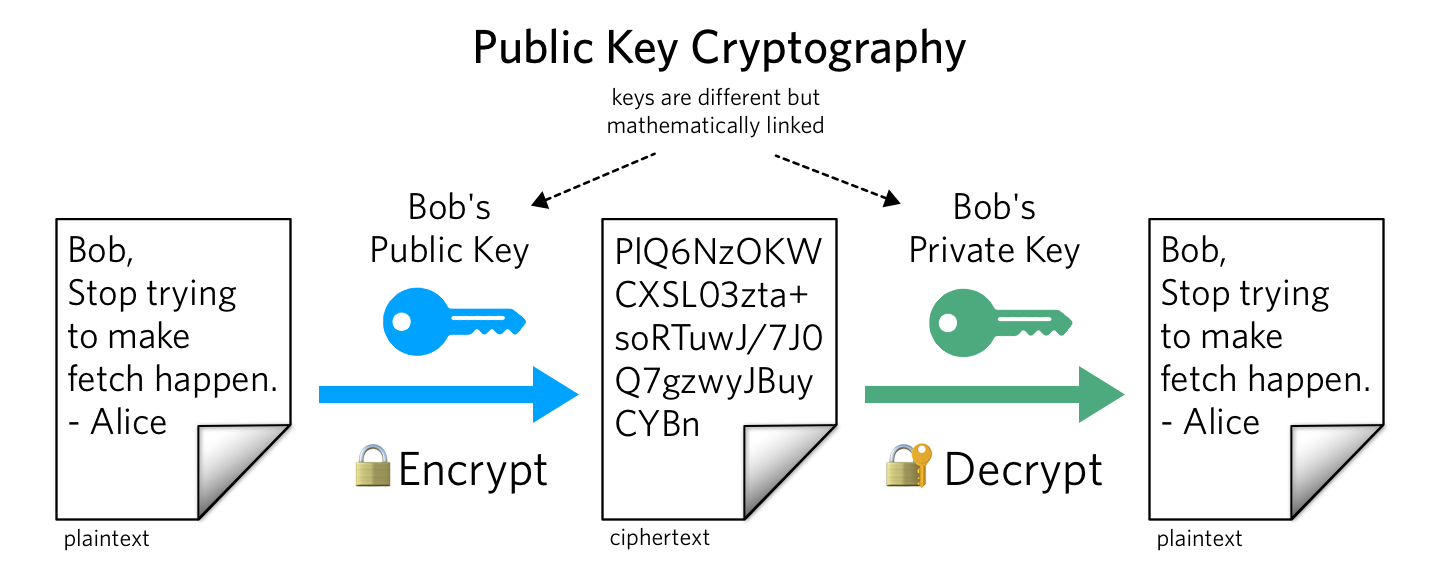

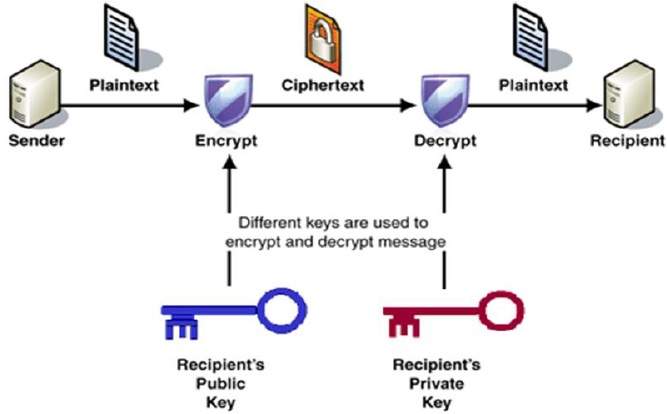

5. 鍵(キー)の生成

cd /etc/wireguard

umask 077

wg genkey | tee server_private.key | wg pubkey > server_public.key

6. サーバー設定ファイル作成

sudo nano /etc/wireguard/wg0.conf

[Interface]

Address = 10.66.66.1/24

ListenPort = 51820

PrivateKey = サーバー秘密鍵

PostUp = iptables -A FORWARD -i wg0 -j ACCEPT; iptables -A FORWARD -o wg0 -j ACCEPT; iptables -t nat -A POSTROUTING -o eth0 -j MASQUERADE

PostDown = iptables -D FORWARD -i wg0 -j ACCEPT; iptables -D FORWARD -o wg0 -j ACCEPT; iptables -t nat -D POSTROUTING -o eth0 -j MASQUERADE

⚠️ eth0は環境によってens3などに変更してください。

7. ファイアウォール設定

sudo ufw allow 51820/udp

sudo ufw enable

👉 クラウド側(VPS管理画面)でもポート開放が必要です!

8. WireGuard起動

sudo wg-quick up wg0

sudo systemctl enable wg-quick@wg0

状態確認:

sudo wg

9. クライアント設定

鍵生成

wg genkey | tee client_private.key | wg pubkey > client_public.key

サーバー側に追加

[Peer]

PublicKey = クライアント公開鍵

AllowedIPs = 10.66.66.2/32

10. クライアント設定ファイル

[Interface]

PrivateKey = クライアント秘密鍵

Address = 10.66.66.2/24

DNS = 1.1.1.1

[Peer]

PublicKey = サーバー公開鍵

Endpoint = VPSのIP:51820

AllowedIPs = 0.0.0.0/0

PersistentKeepalive = 25

スマホ用QRコード

qrencode -t ansiutf8 < client.conf

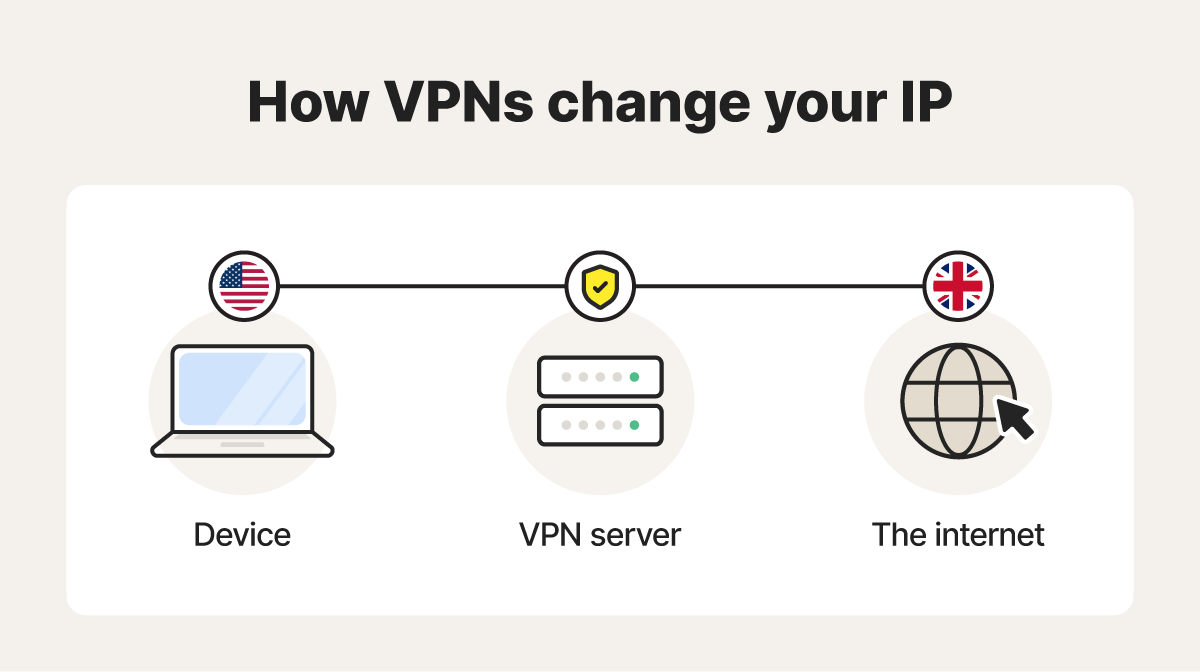

11. 接続テスト

チェックポイント:

- 接続できるか

ping 10.66.66.1が通る- IPがVPSのIPに変わる

12. よくあるトラブル

❌ 接続できない

- ポート開放していない

- IP間違い

- UDPではなくTCPで考えている

❌ ネットに出られない

- IPフォワーディング未設定

- NAT設定ミス

- NIC名間違い

❌ Handshakeが更新されない

sudo wg

👉 何も出ない場合は通信できていない

13. セキュリティ対策

- 秘密鍵は絶対に漏らさない

- 不要なPeerは削除

- 定期アップデート

まとめ

WireGuard VPN構築の流れはシンプルです:

- VPS準備

- WireGuardインストール

- 鍵生成

- 設定作成

- ポート開放

- クライアント接続

✨一言アドバイス

最初に詰まるポイントはほぼこの3つ:

- ポート開放

- IP転送

- NIC名

ここだけ押さえれば、ほぼ確実に成功します。

🔥次におすすめ

次の記事として:

- VPSでNextcloud構築

- 自宅NASとVPN連携

- 複数拠点VPN(店舗間接続)

このあたりもやると、一気にレベル上がります。